Sicurezza dei dati: strategie per la protezione

Scopriamo assieme l’importanza della definizione della giusta strategia e di come impostare un piano di protezione ideale. Perché la corretta strategia di Data Protection deve andare oltre all’implementazione del tradizionale concetto di Backup. Da solo può non essere più sufficiente a garantire la corretta gestione e archiviazione di file e informazioni e soprattutto non adeguato al loro ripristino veloce in caso di compromissione.

Data Protection & GDPR: cosa devono fare le aziende?

Sappiamo ormai bene tutti, tra richieste di cookie da portali online e gestione interna per normative ISO, che la protezione dei dati è un tema molto sentito ed è sempre più strutturata all’interno delle aziende. Infatti, oltre ai dati aziendali diretti, vengono gestiti quelli personali (collaboratori e clienti) e su questo argomento la normativa GDPR parla chiaro: è necessario che le misure di sicurezza tecniche ed organizzative, tra le quali il backup ed il ripristino, siano testate, verificate e valutate regolarmente nella loro efficacia (lettera c; comma 1; art. 32 del decreto GDPR).

Non ci sono dubbi quindi che sia necessario dotarsi di soluzioni adatte a salvaguardare e ripristinare i dati se necessario. Soprattutto per garantire la continuità di business, fondamentale per non mettere in ginocchio le imprese, di qualunque settore.

Da quando le aziende hanno subito una forte digitalizzazione e automatizzazione dei processi si sono aggiunti nuovi e innumerevoli pericoli che minacciano la continuità operativa e l’integrità dei dati, tra questi il più noto e conosciuto è sicuramente il ransomware Crypto Locker che negli ultimi anni ha procurato notevoli disagi a moltissime aziende. Può dunque capitare facilmente di essere colpiti da un attacco di questo tipo. L’effetto domino provocato può coinvolgere tutti i dispositivi collegati alla rete aziendale. I dati memorizzati in essi possono, di conseguenza, essere cifrati e resi inaccessibili. In un sistema aziendale iperconnesso i danni possono essere disastrosi.

Una volta colpiti da questo tipo di attacco, la soluzione per il ripristino è far ricorso alle copie di Backup disponibili.

“Ma è sufficiente il Backup per la ripresa delle attività aziendali? E quanta importanza ha il tempo che intercorre tra il fermo e la ripresa delle attività?”

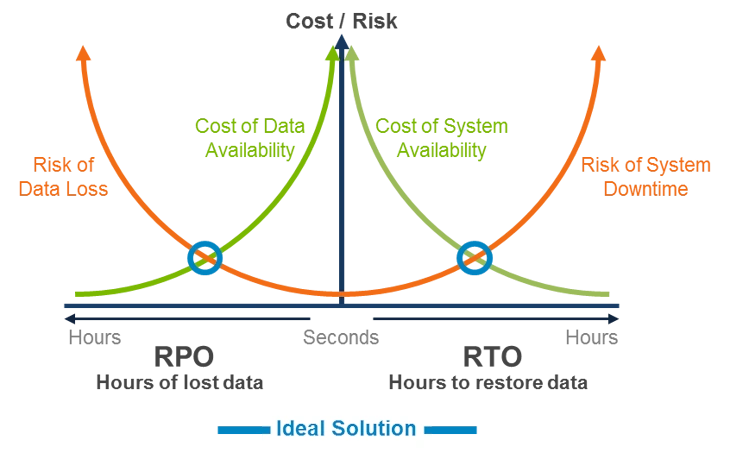

Cosa sono RTO & RPO

Ai fini di comprendere meglio i paragrafi seguenti, è necessario introdurre due concetti molto importanti quando si parla di strategie di backup, RTO & RPO, due parametri fondamentali per calcolare i tempi di ripristino.

RTO (Recovery Time Objective): quanto tempo per tornare operativi?

Il concetto di RTO si riferisce al tempo che intercorre tra il disastro e il completo ripristino dei sistemi. Ad esempio, se non posso permettermi neanche un minuto di disservizio, il mio RTO sarà zero.

RPO (Recovery Point Objective): quanti dati posso permettermi di perdere?

RPO è la metrica che indica il tempo trascorso dall’ultimo backup/replica fino all’accadere del disastro. Più è frequente il backup/replica meno sarà l’eventuale perdita massima di dati.

Strategia di downtime aziendale: come applicarla?

Una strategia di downtime vicino alla zero è ovviamente la migliore ipotizzabile. Ma per raggiungere questo obiettivo non ci si può affidare semplicemente ad un backup tradizionale, dove talvolta sono necessarie tempistiche molto lunghe di restore del dato perso, spesso anche di diversi giorni. Solitamente le aziende effettuano quotidianamente la procedura di backup durante la notte e questo però vuol dire che fra un backup e l’altro ci sono 24 ore di dati non salvati. L'RPO (Recovery Point Objective) in questo caso è di almeno 24 ore.

Senza contare anche la problematica della perdita totale e/o permanente di una parte di dati.

È necessario quindi pensare ad un sistema che permetta di effettuare dei backup e/o snapshot dell’intera infrastruttura virtualizzata ad intervalli brevissimi, come per esempio ogni 10 minuti, in modo da ridurre al massimo l’RPO.

Si tratta di due metriche essenziali per la buona riuscita della propria strategia di cyber security, e l’incompletezza di questi parametri potrebbe estendere l’impatto del disastro. Una volta definite queste metriche, si potrà scegliere la strategia più adatta per ripristinare i sistemi aziendali in caso di emergenza. Una scelta dettata molto da come l’azienda considera il rischio ma anche e soprattutto dalla consulenza di un fornitore di servizi IT che abbia soluzioni come il Managed Detection & Response per la protezione degli endpoint e di Managed Firewall come primo livello di sicurezza.

Quindi, con quali soluzioni si possono migliorare la sicurezza dei dati aziendali e RPO?

La soluzione migliore soprattutto per la reattività intrinseca al problema di attacco, è una soluzione di Backup gestito. In questo caso i dati della vostra impresa vengono salvati ogni giorno presso un dispositivo storage in locale ma anche replicati in datacenter di ultima generazione esterni tramite servizi di cloud computing. Prima di essere inviati al cloud i file vengono inoltre criptati permettendone così un trasferimento sicuro.

La corretta esecuzione del backup da parte di tecnici esterni e sistemisti dedicati che ne monitorano costantemente il processo, sia da remoto che on-premise se il cliente desidera tenere il processo di salvataggio all’interno dei suoi server, consente dunque di avvicinare la soglia del downtime zero. Fondamentali sono altresì un Disaster Recovery Plan, ossia l'insieme di misure di ripristino, e un Business Continuity Plan che comprende i sistemi di prevenzione e recupero.

Altra soluzione applicabile è sicuramente la scelta di una infrastruttura di storage e server iperconvergente, da prendere in considerazione soprattutto per aziende strutturate con un reparto informatico dedicato e preparato al proprio interno.

Immagine da quest.com